DeepSeek数据库泄露:包含聊天记录、密钥、后端等敏感的信息被泄露

作者:啊哈哈哈 来源:08论坛 时间:2025-03-19 15:10:05

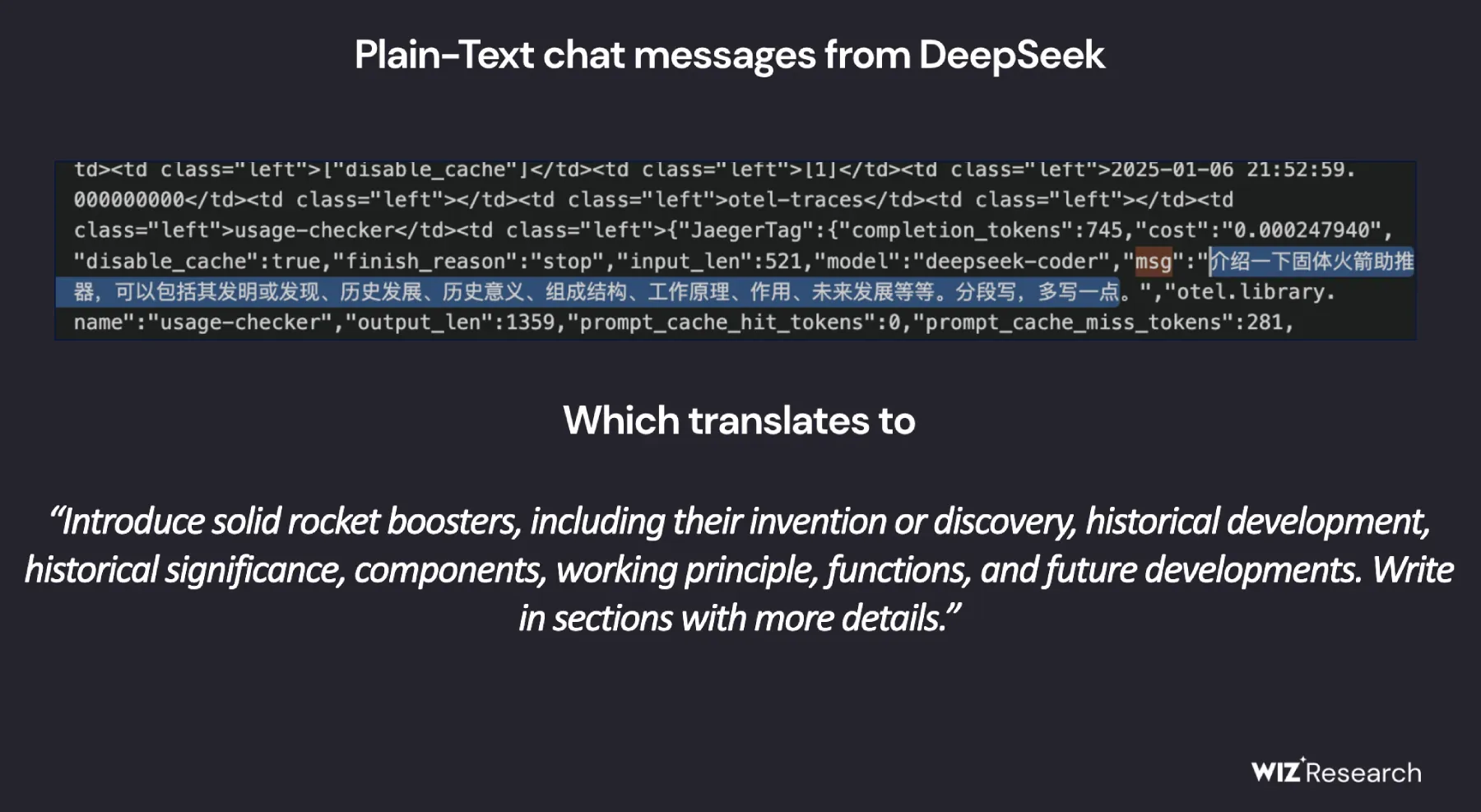

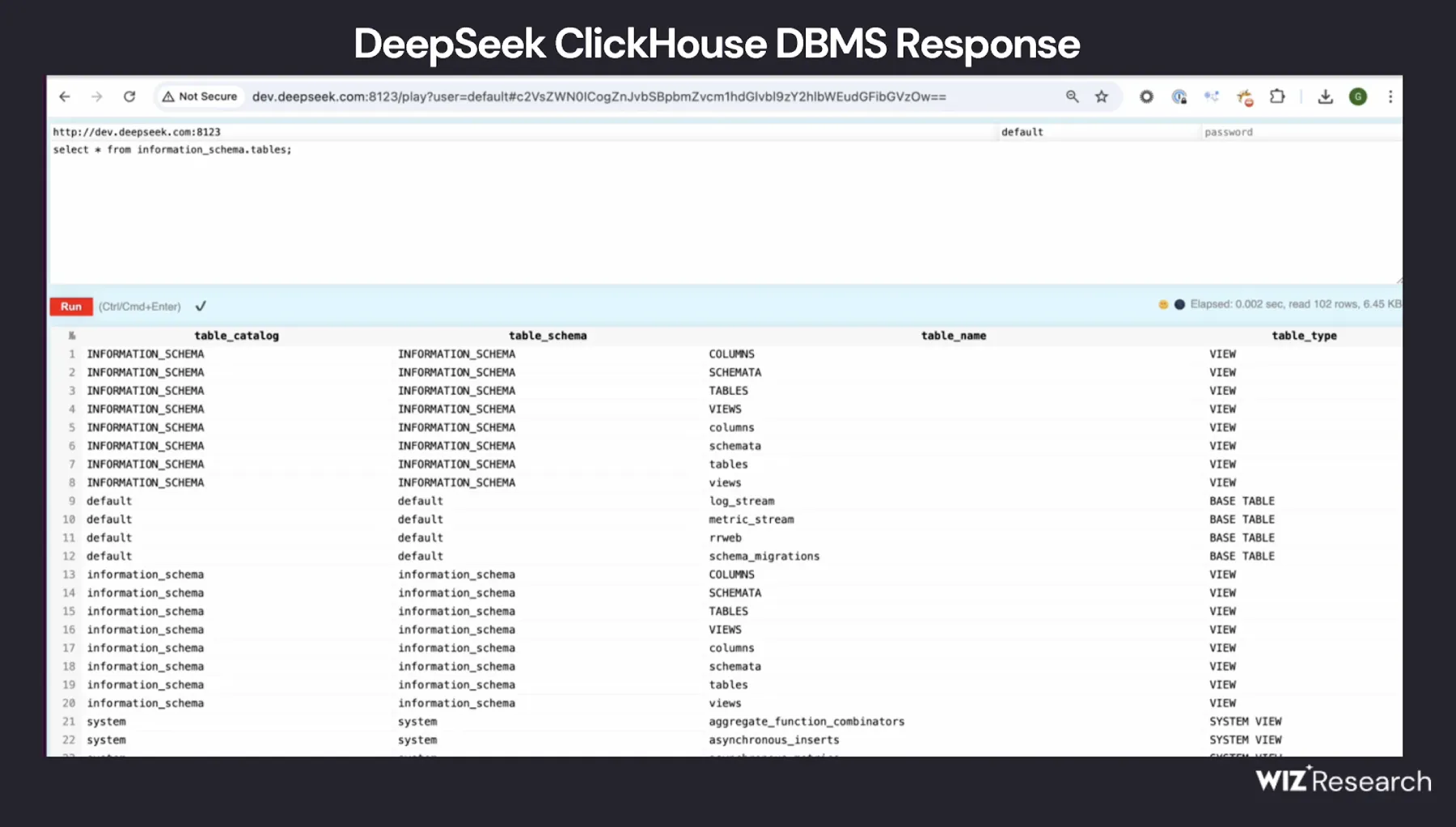

Wiz Research发现了一个属于DeepSeek的可公开访问的ClickHouse数据库,该数据库允许完全控制数据库操作,包括访问内部数据的权限。该数据库包含大量聊天历史记录,后端数据和敏感信息,包括日志流,API秘密和操作详细信息。

Wiz 团队确认,此次泄露并非黑客攻击,而是人为配置错误(Misconfiguration)导致的: DeepSeek 未正确配置数据库访问权限,默认暴露了端口。这种暴露允许在DeepSeek环境中进行完整的数据库控制和潜在的特权升级,没有身份验证机制,任何人都可以访问数据库。

WIZ研究团队立即向DeepSeek透露了这一问题,DeepSeek随后迅速修复了这个安全漏洞。

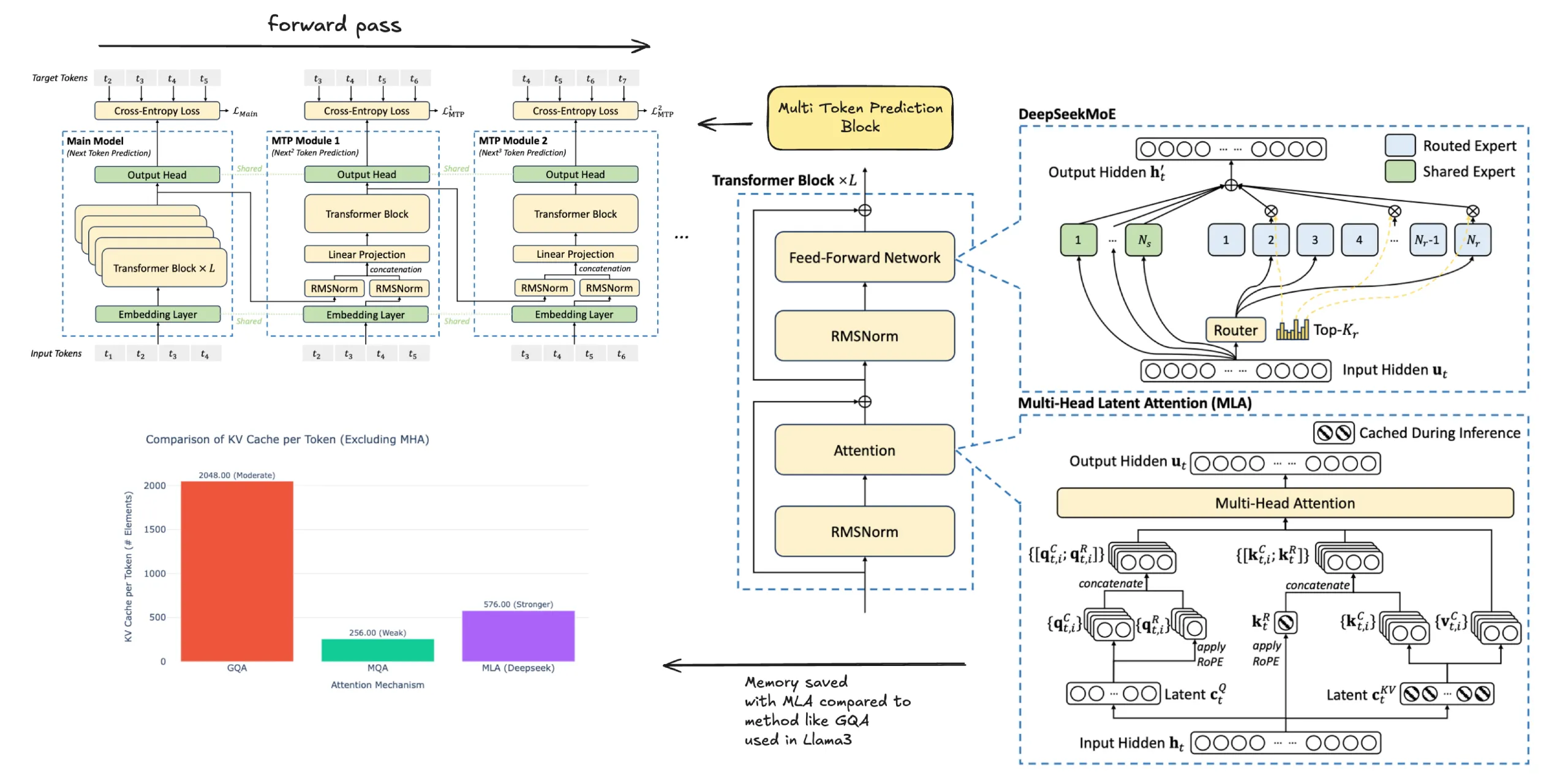

中国ai初创公司DeepSeek由于其开创性的AI模型,尤其是DeepSeek-R1推理模型,由于该模型可媲美诸如Openai的O1,并因其低成本效益和效率引起了媒体的大量关注。

更多资讯

热门文章

推荐对话

换一换- 人气排行

- 1 DeepSeek数据库泄露:包含聊天记录、密钥、后端等敏感的信息被泄露

- 2 Missionl AI发布Mistral Small 3,仅 24B 参数,但性能可匹敌 70B 级别模型

- 3 2025蛇年春节期间最新AI新闻

- 4 Gemini 2.0 Flash已在Google AI Studio和Vertex AI平台正式上线

- 5 OpenAI发布新的推理模型:O3-Mini和O3-Mini-High

- 6 微软、亚马逊、英伟达等服务商宣称已接入Deepseek R1

- 7 Daily Listen:Google推出的根据兴趣生成定制的音频内容工具

- 8 Open R1:DeepSeek-R1的完全开源再现项目

- 9 如何使用DeepSeek修改润色简历?

- 10 Deepseek的10条提问技巧